Symantecは29日(現地時間)、Windowsロゴに見えるビットマップイメージに悪意のあるコードを隠して、攻撃に利用するマルウェア「Backdoor.Stegmap」について報告している。

2022年2月から9月にかけて、中東2カ国の政府およびアフリカの証券取引所を標的として、Witchettyと呼ばれる集団が実施した攻撃において確認されたもの。この事例において、彼らの利用するLookBackマルウェアに新たなツールセットがいくつか加わっていたことが分かり、そのうちの1つがBackdoor.Stegmapだったという。

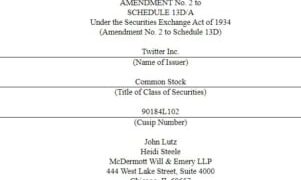

Backdoor.Stegmapでは、単なる古いWindowsのロゴに見えるビットマップイメージをGitHubのリポジトリ上に設置。このイメージにはステガノグラフィを用いてあらかじめペイロードが隠してあり、ダウンロード後にXORキーで復号化できる仕組みとなっていた。ペイロードは、ディレクトリやファイル、プロセス、レジストリキーなどの操作が可能なフル機能を持つバックドアだったという。

ペイロードを偽装することで、攻撃者は無料で信頼できるサービス上にファイルを設置できるため、攻撃者がホストするC&C(Command-and-Control)サーバーと比べて、ファイルをダウンロードする際に極めて警戒されにくいという。

同社では、Witchettyが標的の攻撃に向けてツールセットを更新できるだけの能力を持ちあわせており、カスタムしたツールと環境寄生型の手法を駆使することで、標的の中で長期間の継続した攻撃も行なえるだろうとしている。

コメント