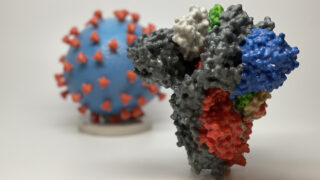

数多くのメーカーのUEFI BIOSに採用されているInsyde Softwareは2月1日(米国時間)、ファームウェア保護技術を提供するBinarly、およびCERTと共同で、UEFI BIOS「Insyde H2O」に23個の脆弱性があることを発表した。

Insyde H2Oは富士通、Siemens、Dell、HP、HPE、Lenovo、Microsoft、Intel、BullAtosなどで採用されており、これらのベンダーのシステムが影響を受ける。既に影響を受けるパートナーに対し、分析、開示、および更新の調整をしている。

これはBinarlyが中規模の企業のパイロットに取り組んでいる間、20の異なる企業用マシンで、繰り返し発生する異常を発見。これらのアラートはすべて近い構成の富士通製「LIFEBOOK」から発していた。このためコードを逆アセンブルしてみたところ、System Management Mode(SMM、システム管理モード)でいくつもの脆弱性を発見できたという。

・安全ではないポインタ「current_ptr」を利用し、SMRAM内のデータの読み取り/書き込み操作が可能(CVE-2021-41837)

・安全ではないポインタ「ptr」を利用し、SMRAM内のデータの読み取り/書き込み操作が可能(CVE-2021-41838)

・バッファポインタ「CommBuffer」のチェックや検証が不十分で、SMRAM内のデータを破壊したり任意のコードを実行したりする可能性(CVE-2021-33627、CVE-2020-27339)

・バッファポインタ「CommBufferのQWORD値」のチェックや検証が不十分で、SMRAM内のデータを破壊したり任意のコードを実行したりする可能性(CVE-2021-33626)

・バッファポインタ「CommBufferData」のチェックや検証が不十分の脆弱性(CVE-2021-45971)

・IdeBusDxeでバッファポインタのチェックや検証が不十分の脆弱性(CVE-2021-45970)

・AhciBusDxeでバッファポインタのチェックや検証が不十分の脆弱性(CVE-2021-45969)

・テーブル変数「EFI_BOOT_SERVICES」のチェックや検証が不十分で、攻撃者が任意の関数(FreePool、LocateHandleBuffer、HandleProtocol)のアドレス位置を、攻撃者が制御する任意のコードのアドレス位置に上書きするために使用される可能性(CVE-2021-41839)

・テーブル変数「EFI_BOOT_SERVICES」のチェックや検証が不十分で、DXEフェーズでコードを実行できる攻撃者が特権をSMMに昇格される可能性(CVE-2021-41840)

・テーブル変数「EFI_BOOT_SERVICES」および「EFI_RUNTIME_SERVICES」のチェックや検証が不十分で、攻撃者が任意の関数(LocateHandleBuffer)のアドレス位置を、攻撃者が制御する任意のコードのアドレス位置に上書きするために使用される可能性(CVE-2021-41841)

・「GetVariable」サービスを呼び出すための、SWSMI内のハンドラが参照するポインタ「gRT((EFI_RUNTIME_SERVICES)」がSMRAM外に存在するため、SMMでコードが実行できる脆弱性(リング0からリング-2に昇格)(CVE-2020-5953)

・SMMコールアウトの脆弱性により、攻撃者がシステム管理モードで実行されているコードの実行フローを乗っ取れる可能性(CVE-2021-43323、CVE-2021-43615、CVE-2022-24069、CVE-2021-42113、CVE-2021-42060)

・SMMメモリ破損の脆弱性により、攻撃者が固定データまたは予測可能なデータをSMRAMに書き込む可能性(CVE-2022-24031、CVE-2021-33625、CVE-2021-42554、CVE-2021-24030、CVE-2021-42554、CVE-2021-43522)

・スタックオーバーフローにより、ローカルのrootユーザーがUEFI DXEドライバにアクセスし任意のコードを実行できる脆弱性(CVE-2021-42059)

いずれも非常に低い層で攻撃できるが、容量などの制限により、エクスプロイトを行なうペイロードとして悪用される可能性の方が高い。しかし、OSの再インストールに耐えるマルウェアをインストールし、EDRやアンチウイルスソフト、セキュアブート、仮想化ベースのセキュリティ分離を回避できてしまうという。

InsydeはIntelやAMD、他のパートナーなどと緊密に連携しており、タイムリーなアップデートなどを通して脆弱性を緩和していくとしている。

コメント